Cómo Eliminar El Virus Drive.bat De Tu Computadora

Los virus son esas aplicaciones maliciosas diseñadas con el fin de afectar de forma negativa a los PC, y el Virus Bat es uno de los que llega para infectar a todos tus archivos con esa nomenclatura, dañándolos, y aún los usuarios no saben cómo eliminar el virus Drive.bat de tu computadora, y limpiar el sistema operativo.

Es por ello, que te invitamos a que sigas leyendo y conocer cómo destruir este troyano que está afectando a gran cantidad de sistemas operativos Windows y sus usuarios.

Qué es el Virus Drive.bat

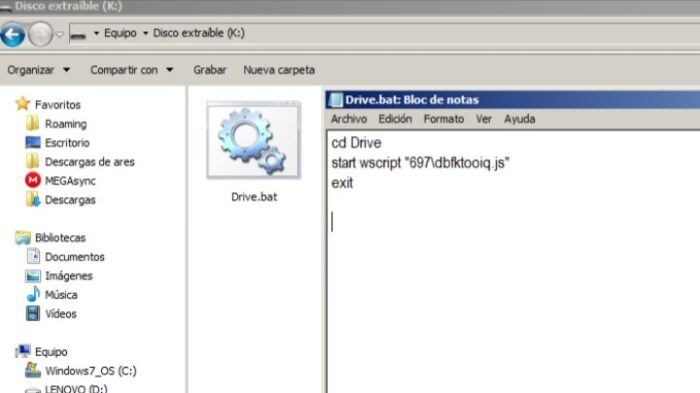

El virus Drive.bat es un peligroso troyano capaz de dañar los datos de las víctimas y convertirlos en inútiles.

De este modo, el virus Drive.bat es una maliciosa ciber infección clasificada como troyano, ya que los usuarios de PC pueden descargarlo haciendo clic en maliciosos anuncios, descargando el archivo drive.zip, abriendo emails spam o paquetes de archivos.

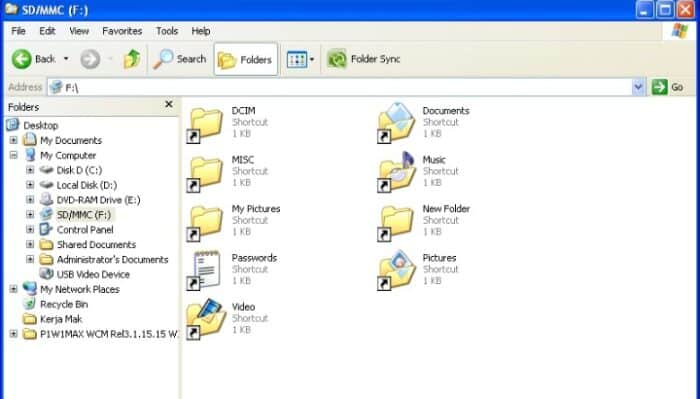

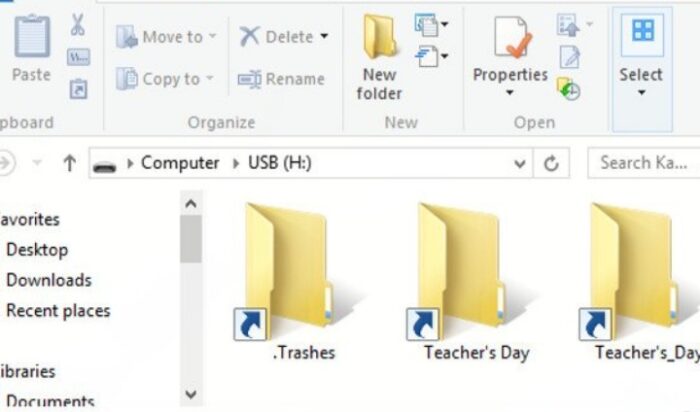

Sin embargo, el virus ha proliferado desde el año 2004 difundiéndose a través de dispositivos externos como tarjetas SD, dispositivos USB, discos duros, entre otros.

Desde el momento que el virus infecta el dispositivo externo, todos los archivos y carpetas almacenadas en ellos quedan transformadas en atajos.

Lee También ¿Cómo Configurar IPTV en VLC Media Player?

¿Cómo Configurar IPTV en VLC Media Player?En consecuencia, los archivos no pueden abrirse y se convierten en ilegibles, por lo tanto, el troyano a menudo está categorizado como virus de atajos Drive.bat.

También, este molesto virus Drive.bat es capaz de bloquear la apertura de la configuración de Windows (msconfig) y de ocultar sus servicios.

También puedes leer Cómo Desinstalar uTorrent / Virus En uTorrent ñ

Características del Virus Drive.bat

Este virus tiene diversas características que se pueden desprender de la siguiente manera:

- Su Nombre es Virus Drive.bat.

- El tipo de virus es Troyano.

- Es conocido como virus de atajos Drive.bat, troyano usb Drive.bat.

- Su distribución se da a través de drivers externos, archivo drive.zip, archivos adjuntos spam, paquetes de programas.

- El nivel de peligro es Alto, ya que puede causar una pérdida permanente de los datos almacenados en cualquiera de los dispositivos externos conectados al PC infectado.

- Los síntomas son archivos y carpetas en dispositivos externos (USB, tarjetas SD, discos duros externos, entre otros) que son transformados en atajos.

Detalles técnicos

- El virus de Drive.BAT es parasítico polimórfico residente.

- Busca los archivos BAT en el directorio actual y luego los infecta. Al infectar un archivo, el virus ejecuta el archivador ARJ para empacar los archivos necesarios. Si no hay ningún archivo ARJ.EXE en PATH, el virus no puede replicarse.

- El archivo por lotes infectado contiene dos partes de código y datos. La primera parte (el encabezado) contiene cinco comandos DOS, la segunda parte (el resto) contiene un archivo BAT aleatorio que se comprime utilizando el archivador ARJ y una contraseña. Por lo tanto, el archivo infectado contiene las cadenas de texto (comandos de DOS) y los datos binarios (archivo ARJ).

- Ese archivo infectado también contiene dos partes: el código del virus principal (comandos por lotes) y los datos comprimidos.

- Los datos comprimidos contienen varios archivos: el archivo de host, los datos de virus y los archivos de código. Los archivos infectados se ven como archivo ARJ dentro del archivo ARJ:

+ -------------------- + � Instrucciones BAT � - Encabezado 1, código de virus de inicio � -------------------- � � Archivo ARJ: � - Random archivo BAT con ARJ � + ---------------- + � � �Instrucciones BAT� � - Encabezado 2, código de virus principal � � ---------------- � � � � Archivo ARJ: � � - El conjunto de archivos � � + ------------ + � � � � AT BATALIA6.BAT� � � - Infección, generador polimórfico y aleatorio Rutinas de � � ines ines ines ines � � fhostfile.BAT� � The - El archivo host original � � �ZAGL � � � - Archivo de datos de virus � � ULRULZ � � � - Archivo de datos de virus � � IN FINAL.BAT � � Dele - Elimina los archivos temporales y el subdirectorio � � + ------------ + � � � + ---------------- + � + -------------------- +

- El encabezado 1 contiene cinco comandos que se seleccionan de varias variantes y tienen diferentes longitudes, por ejemplo:

@echo off rem arj e% 0% compec% -g5 C: COMMAND.COM nul / carj x% 0 -g2 : nul arj x% 0 -g7 C: COMMAND.COM w HOST.BAT @EcHo OfF rem COMMAND.COM nul / carj x% 0 -g1 % comspec% nul / c arj e HOST.BAT -g3 : echo C: COMMAND.COM nul / carj x% 0 HOST.BAT

Lee También ¿Qué Es La Activación De Windows Y Cómo Funciona?

¿Qué Es La Activación De Windows Y Cómo Funciona?- El archivo ARJ está encriptado con una contraseña seleccionada al azar, por lo que el virus no contiene bytes constantes y, como resultado, es el primer virus BAT polimórfico conocido.

- Cuando se ejecuta, el virus (encabezado 1) ejecuta el archivador ARJ, extrae la segunda parte (archivo BAT) y lo ejecuta.

- El código de la segunda parte crea el directorio temporal, extrae los archivos del segundo archivo al directorio temporal, luego ejecuta las rutinas de búsqueda, infección y polimórficas, luego ejecuta el archivo de host y elimina los archivos temporales y el directorio temporal.

- El código del virus contiene las siguientes cadenas de texto:

: Death Virii Crew & Stealth Group en todo el mundo : PRESENTES : ¡El primer motor de mutación para BAT! : Sin ASM! : [BATalia6] y FMEB (c) por recordatorio : // __ _ : + -------- /// ------ + ___ Magazine _ para VirMakers : � +++ - ++ - // // - + - +++ � ___ ________________ _ ___________________ _ ________ : � ++ � // ///// � // __ ___ ___ ___ ___ ___ ___ ___ ___ _ ___ ___ : � ++ - + ///// ++ - ++ � _ _ _ __ __ _ _ __ _ _ _ _ _ _ _ _ _ : + ------ // // ------- + _ _ _ _ ___ ___ _ ___ ___ ___ _ ___ ____ : GRUPO // // EN TODO EL MUNDO _ _________________ _______________________________ : : Box 10, Kiev 252148 : Box 15, Moscú 125080 : Cuadro 11, Lutsk 263020

Cómo se infecta tu sistema operativo con el virus Drive.bat

Por ello, no solo usan un método de distribución, y Drive.bat se difunde de las siguiente forma:

- A través del archivo drive.zip.

- Con emails spam que contienen un enlace o archivos adjuntos maliciosos.

- Con publicidad falsa mostrada en sitios webs altamente sospechosos.

- Con los paquetes de programas o apps de terceros que esconden la información sobre la instalación del troyano;

- A través de descargas de torrents ilegales.

Consecuencias de la infección del Virus Drive.bat en tu Computadora

- Los archivos corrompidos por Drive.bat se caracterizan por tener un tamaño de 1 KB y parecer completamente perdidos.

- El virus no elimina los datos, simplemente los oculta a la víctima.

- El troyano corrompe la muestra de la jerarquía de los datos.

- El atajo infectado está diseñado para difundir Drive.bat a través de los sistemas conectados, por ejemplo, tu ordenador y otros dispositivos externos que puedan estar conectados a el.

- El virus Drive.bat coloca un atajo malicioso tras finalizar su trabajo

Cómo eliminar el Virus Drive.bat de tu Computadora

Los troyanos a menudo son capaces de esconder su presencia o sus rastros, por ello, la eliminación manual de Drive.bat es un reto casi imposible para aquellos que no posean las suficientes habilidades técnicas.

Ante eso no deberías intentar deshacerte del virus por ti mismo o te arriesgarás a dañar los archivos corruptos de manera permanente. En vez de ello, elige un profesional programa de seguridad que solucione tu pregunta «Cómo eliminar Drive.bat del sistema» con solo un clic.

Lee También Cómo Ver Un Archivo VCF En Windows 11/10

Cómo Ver Un Archivo VCF En Windows 11/10Existe una posibilidad de que el malware no te permita descargar un programa anti-virus. Para evitar esto, deberías reiniciar tu PC en Modo Seguro, ya que esto desactivará el virus y te permitirá ejecutar una comprobación completa del sistema.

Primer Método

Para poder eliminar el principal atajo del virus de los dispositivos externos automáticamente sigue estos pasos:

- PRIMER PASO

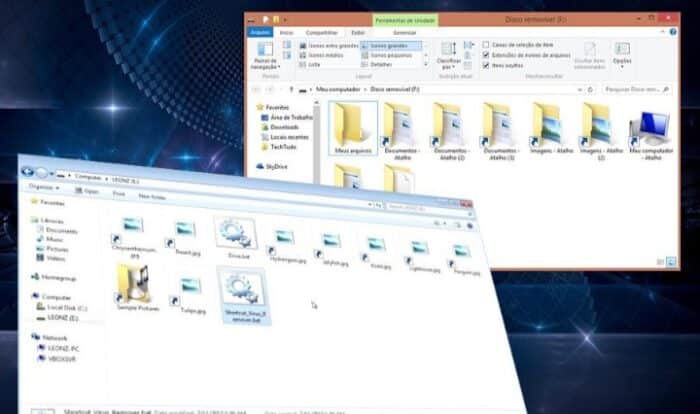

Tienes que abrir Mi PC o Este Equipo y le das clic derecho en el dispositivo externo que esté infectado con el troyano.

- SEGUNDO PASO

Luego selecciona la opción de Analizar en busca de virus.

- TERCER PASO

Posterior a eso selecciona la herramienta de seguridad que prefieras usar y deja que compruebe el dispositivo.

- CUARTO PASO

También, puedes abrir el Windows Defender y acceder a su configuración.

Lee También ¿Cuántas Flexiones Debes Hacer Al Día?

¿Cuántas Flexiones Debes Hacer Al Día?- QUINTO PASO

Posterior a eso abre la sección Avanzado y seleccionas en Comprobar unidades extraíbles.

Segundo Método

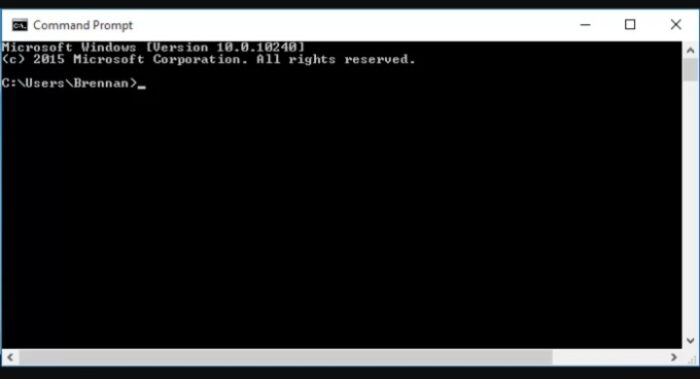

- PRIMER PASO

Dale clic derecho en la tecla Windows y selecciona Símbolo del Sistema (Administrador) o Windows Powershell (Administrador).

- SEGUNDO PASO

Puedes también abrir el Símbolo del Sistema (Administrador) escribiendo cmd en la barra de búsqueda de Windows, y le das clic derecho y seleccionas en Ejecutar como Administrador.

- TERCER PASO

Luego escribe la última letra de tu dispositivo USB (por ejemplo, E) y pulsas en Enter.

- CUARTO PASO

Después de esto escribe del *.lnk y pulsa Enter.

Lee También Qué Es El Virus Goo.gl Y Cómo Eliminarlo

Qué Es El Virus Goo.gl Y Cómo Eliminarlo- QUINTO PASO

Posterior a eso le das en attrib -s -r -h *.* /s.d/l/. Después pulsas en Enter para ejecutarlo.

- SEXTO PASO

Para finalizar puedes abrir el dispositivo externo y compruebas si se han restaurado los datos.

Tercer Método

Para acceder en Modo Seguro con Funciones de Red debes seguir los siguientes pasos:

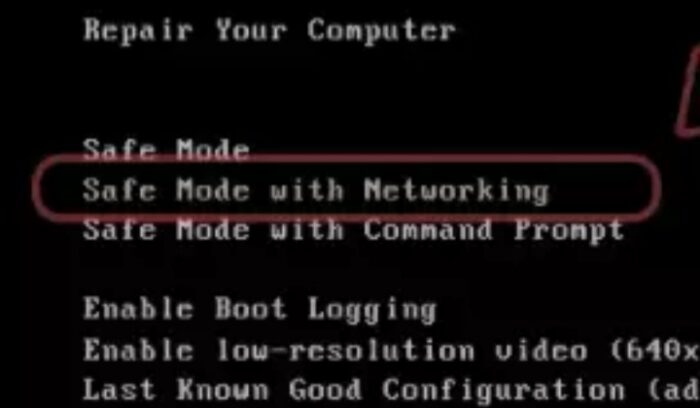

1. En Windows 7 / vista / XP

- PRIMER PASO

Le das clic en Inicio luego en Apagar después Reiniciar y darle en Aceptar.

- SEGUNDO PASO

Cuando tu PC se active, empieza a pulsar el botón F8, si esto no funciona, intenta con F2, F12, Supr todo depende del modelo de tu placa base, múltiples veces hasta que veas la ventana de Opciones de Inicio Avanzadas.

- TERCER PASO

Después le das en selecciona Modo Seguro con Funciones.

Cómo Añadir Programas Al Inicio En Windows 11/10

Cómo Añadir Programas Al Inicio En Windows 11/102. En Windows 10 / Windows 8

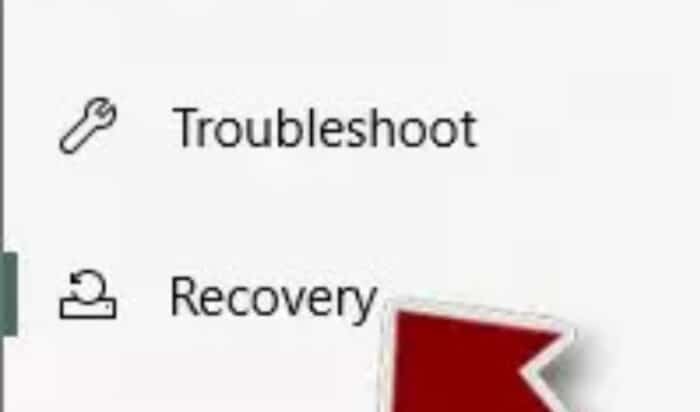

- PRIMER PASO

Le das clic derecho en el botón de Inicio y seleccionas en Configuración.

- SEGUNDO PASO

Luego te diriges hasta abajo y seleccionas en Actualizaciones y Seguridad.

- TERCER PASO

En el panel izquierdo de la ventana, tienes que elegir Recuperación.

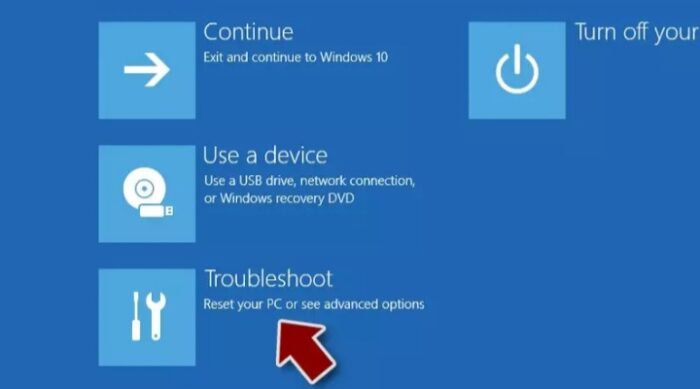

- CUARTO PASO

Después dirígete hasta encontrar la sección Inicio Avanzado.

- QUINTO PASO

Le das clic en Reiniciar ahora.

Cómo Eliminar El Virus Trackid=sp-006 En Tu Sistema Operativo

Cómo Eliminar El Virus Trackid=sp-006 En Tu Sistema Operativo- SEXTO PASO

Le das en la opción de Solucionador de Problemas.

- SÉPTIMO PASO

Después te diriges a las opciones Avanzadas.

- OCTAVO PASO

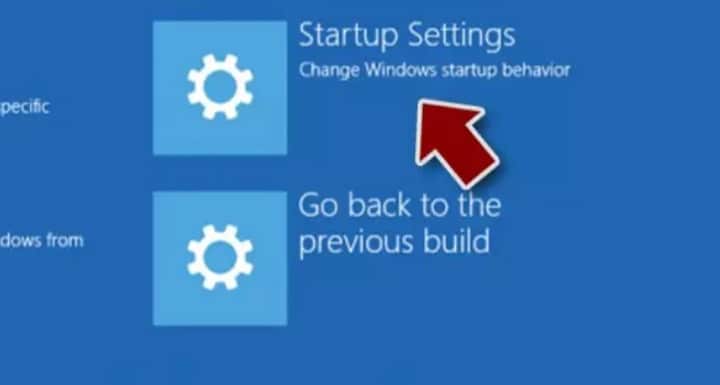

Posterior a ello selecciona en Ajustes de Inicio.

- NOVENO PASO

Después le das en Reiniciar.

Lee También Qué Es El Virus Safe Finder Y Cómo Eliminarlo

Qué Es El Virus Safe Finder Y Cómo Eliminarlo- DÉCIMO PASO

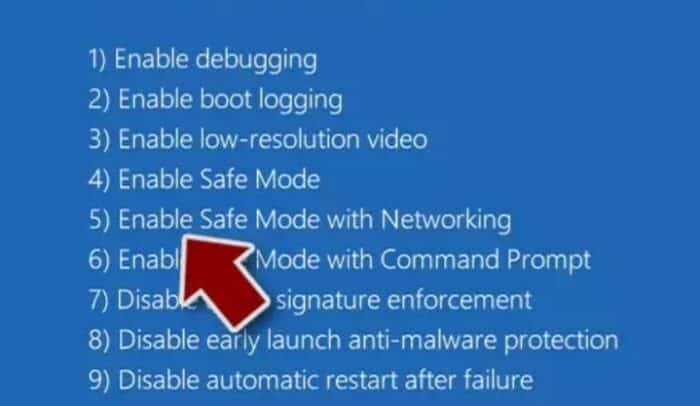

Por último selecciona el número 5 o le das clic en 5) Habilitar Modo Seguro con Funciones de Red.

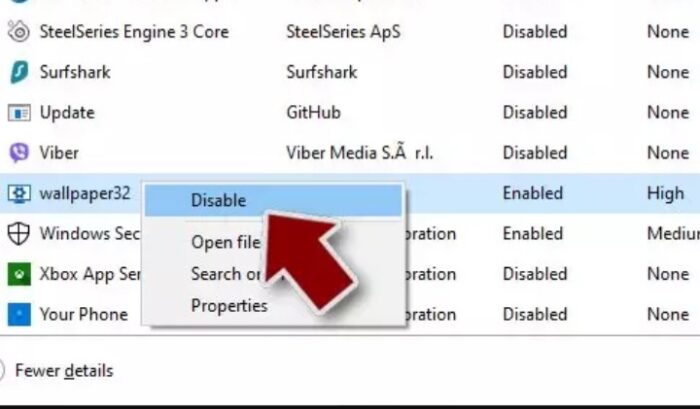

Cuarto Método

Acabando con los procesos sospechosos desde el Administrador de Tareas de Windows, que es una útil herramienta que muestra todos los procesos en segundo plano.

Si el malware está ejecutando un proceso, necesitas acabar con él siguiendo estos pasoso:

- PRIMER PASO

Tienes que pulsar Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- SEGUNDO PASO

Luego le das clic en Más detalles.

- TERCER PASO

Luego te diriges hasta la sección de procesos en segundo plano y busca cualquier cosa sospechoso.

Lee También Svchost.exe: ¿Legítimo Y Confiable O Potencialmente Peligroso?

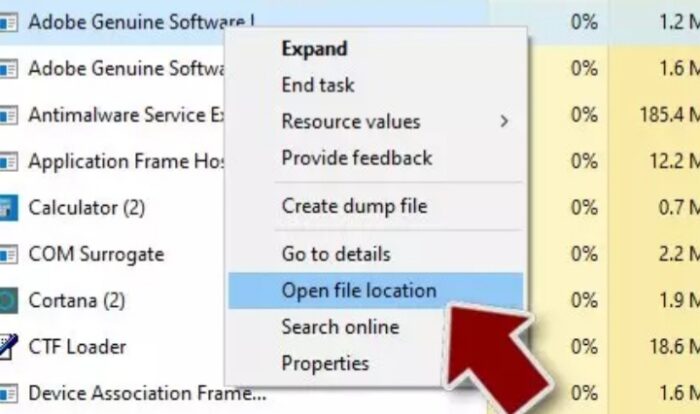

Svchost.exe: ¿Legítimo Y Confiable O Potencialmente Peligroso?- CUARTO PASO

Le das clic derecho y seleccionas en Abrir localización del archivo.

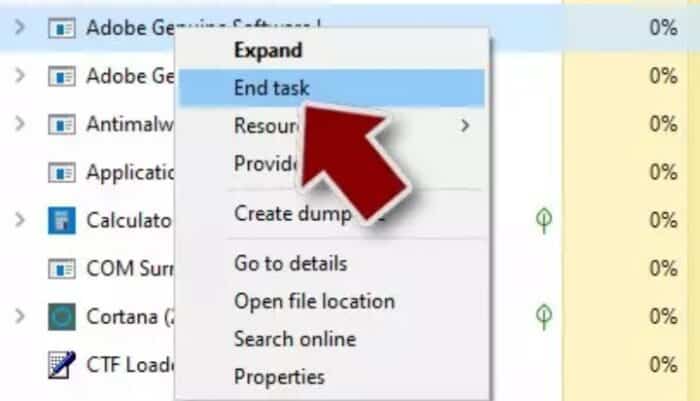

- QUINTO PASO

Después vuelve a procesos, le das clic derecho y selecciona en Finalizar Tarea.

- SEXTO PASO

Por último elimina los contenidos de la carpeta maliciosa.

Quinto Método

Para comprobar los programas de Inicio tienes que seguir estos pasos:

- PRIMER PASO

Tienes que pulsar en Ctrl + Shift + Esc en tu teclado para abrir el Administrador de Tareas de Windows.

- SEGUNDO PASO

Luego llega a la pestaña de Inicio.

Lee También Csrss.exe. Proceso Ejecutable O Troyano. ¿Qué Riesgo Existe?

Csrss.exe. Proceso Ejecutable O Troyano. ¿Qué Riesgo Existe?- TERCER PASO

Por último le das clic derecho en el programa sospechoso y eliges en Deshabilitar.

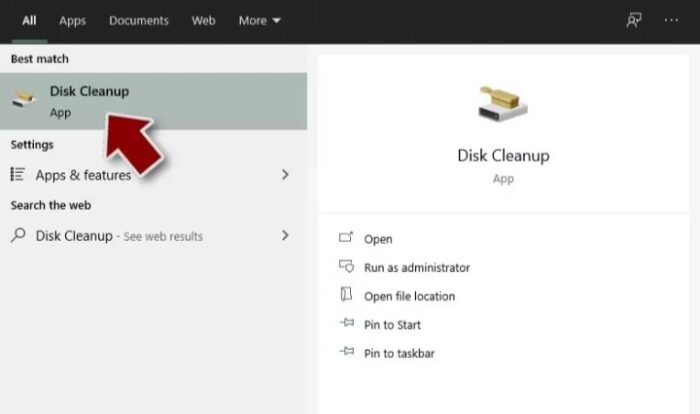

Sexto Método

Los archivos relacionados con el malware pueden encontrarse en varios sitios dentro de tu ordenador. Para eliminarlos sigue estos pasos:

- PRIMER PASO

Escribe Limpieza de Discos en la búsqueda de Windows y pulsa en Enter.

- SEGUNDO PASO

Luego selecciona el disco que quieres limpiar (C: es tu disco principal por defecto por lo que es probable que sea el que contenga los archivos maliciosos).

- TERCER PASO

Después te diriges por la lista de los Archivos a eliminar y selecciona lo siguiente:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files

Virus S3.amazonaws.com. Elimínalo Y Protege Tu Equipo De Sus Efectos Nocivos

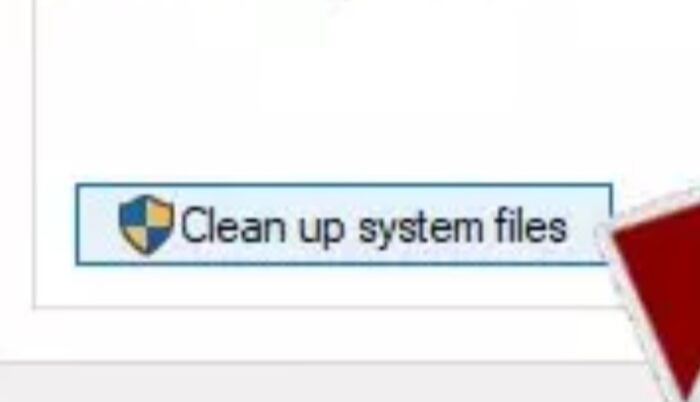

Virus S3.amazonaws.com. Elimínalo Y Protege Tu Equipo De Sus Efectos Nocivos- CUARTO PASO

Posterior a ello selecciona la opción de Limpiar archivos del sistema.

- QUINTO PASO

Puedes también buscar otros archivos maliciosos ocultos en las siguientes carpetas, escribe esas entradas %AppData%, %LocalAppData%, %ProgramData%, %WinDir% la Búsqueda de Windows y pulsa Enter

- SEXTO PASO

Una vez hayas finalizado, puedes reiniciar el PC en modo normal.

Consejos para evitar la infección del virus Drive.bat

Para que no se pueda infectar de nuevo tu PC con este malware lo mejor es cumplir los siguientes consejos:

1. Fuentes fiables

Siempre debes instalar software de fuentes de confianza como las tiendas de apps propias del sistema operativo (App Store, Play Store, Software Ubuntu, Microsoft Store,...) o desde la web oficial del desarrollador del software que buscas.

2. Evita los softwares piratas

Ten cuidado con softwares piratas que se descargan desde webs poco seguras, además de que pueden contener programas Keygen o Cracks que podrían contener código malicioso e infectar tu sistema.

3. Medios extraíbles conocidos

Los pendrives se han convertido en otra fuente de malware bastante común, ya que pueden estar infectados y pueden transmitir la infección de un ordenador a otro, sino porque son una herramienta que es usada por los ciberdelincuentes para infectar redes y sistemas.

4. Contar con un buen programa antivirus y tenerlo actualizado

Los antivirus no son garantía de que no te infectes, pero si dispones de uno bueno, con una base de firmas actualizada, será menos probable que te puedas infectar.

5. Mantente actualizado

Es importante tener el sistema operativo Windows/macOS/Linux como el resto de software que tienes instalado. Eso puede parchear muchas vulnerabilidades que pueden ser explotadas para infectar, robar información, o escalar privilegios en el sistema.

6. Ignora los emails sospechosos

El correo es otra fuente de contagio, especialmente de ransomware, ya que puedes encontrar con correos electrónicos de Correos, de Endesa, de un banco, o de Hacienda, con archivos adjuntos.

Tienes que configurar adecuadamente tu navegador web para evitar ciertos pop-ups, y otras amenazas, debes navegar con un navegador con una buena política de seguridad, privacidad y anonimato, que elimine cookies, entre otros, puede ser una ayuda extra para todo lo anterior.

No obstante, el usuario puede ser el problema si navega por páginas webs no seguras HTTP en vez de certificadas HTTS, o donde hay anuncios y ventanas emergentes que te incitan a descargar supuestas soluciones, entre otros.

8. Redes seguras

Siempre debes conectarte a redes seguras, y eso incluye tanto redes cableadas, WiFi, y también otras tecnologías de conexión como Bluetooth.

9. Backups o copias de seguridad

La frecuencia de las copias de seguridad debería ser directamente proporcional al valor de los datos que manejas, si tienes datos o archivos muy importantes, deberían ser mucho más frecuentes.

Así podrás evitar un fallo técnico, malware (especialmente ransomware), entre otros, pueda dejarte sin esos valiosos datos. Las copias de seguridad deberían estar bien documentadas o etiquetadas con la fecha en la que se hicieron, además de estar en medios lo más seguros posibles.

Es decir, medios extraíbles fiables y robustos, como memorias USB, entre otro, los medios ópticos no son demasiado recomendables debido a que se pueden deteriorar o rayar con facilidad.

También puedes leer Soluciona El Error 0x80070057 De VirtualBox Paso A Paso

Como se pudo ver el virus Drive.bat es tan nocivo para el sistema operativo de tu computadora, que debe ser eliminado para trabajar sin inconvenientes. Para ello sigue estos métodos y manten tu Pc actualizada y libre de virus.

Si quieres conocer otros artículos parecidos a Cómo Eliminar El Virus Drive.bat De Tu Computadora puedes visitar la categoría Sistemas Operativos.

TE PUEDE INTERESAR